Ter um conhecimento básico sobre redes é muito importante, pois ela é a base de tudo e nunca pode parar, visto que é através dela que garantimos a comunicação e conectividade de aplicações em produção.

Entender como o protocolo TCP/IP funciona é um dos requisitos imprescindíveis, além de também conhecer outros protocolos como HTTP e FTP, por exemplo.

Saber segmentar redes também é muito importante para garantir mais segurança em um ambiente corporativo. É possível fazer isso utilizando VLANs e, por isso, vamos detalhar a seguir esses conceitos, para que você possa começar a conhecê-los.

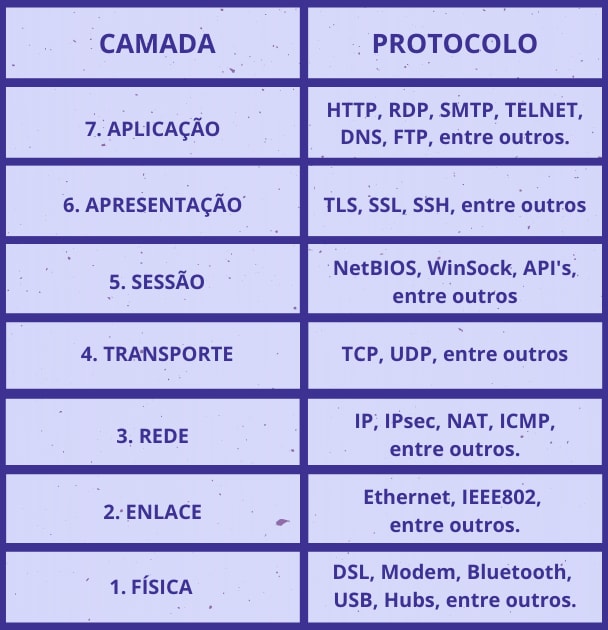

Modelo OSI

A Organização Internacional de Padrões (ISO) desenvolveu o modelo OSI (Open Systems Interconnection). Esse modelo caracteriza e padroniza as funções de comunicação das redes. O modelo OSI define uma estrutura de rede para implementar protocolos em sete camadas, como mostra a tabela a seguir:

Referência da imagem aqui. Adaptação: Beatriz Oliveira

Modelo TCP/IP

O nome TCP/IP é a junção de dois protocolos: TCP (Transmission Control Protocol — Protocolo de Controle de Transmissão) e o IP (Internet Protocol — Protocolo de Internet).

O protocolo TCP/IP foi desenvolvido no Estados Unidos, pelo Department of Defense Advanced Research Projects Agency em 1969, com o objetivo de estabelecer a comunicação entre uma grande quantidade de hosts de organizações militares diferentes. O objetivo desse projeto era não perder a comunicação, mesmo em caso de uma guerra nuclear. Nessa época, o projeto se chamava ARPANET, mas, depois de alguns anos, o projeto passou a ser conhecido como Internet. Conheça um pouco mais sobre a história da internet nesse material da Faculdade do Porto, de Portugal.

Segundo o Request For Comments (RFC) 1122, a arquitetura TCP/IP possui quatro camadas, diferente do modelo OSI que possui 7 camadas como citamos no tópico anterior:

Referência da imagem aqui. Adaptação: Beatriz Oliveira.

4. Aplicação: Essa camada é constituída por vários protocolos que permitem o funcionamento de diversos serviços. Ela é utilizada pelas aplicações, para enviar e receber informações através da rede. Alguns dos protocolos utilizados por essa camada são: HTTP, HTTPS, FTP, TELNET e SMTP.

3. Transporte: Essa camada é responsável por receber os dados que são enviados pela camada de aplicação. Ela também verifica a integridade desses dados e, por fim, os divide em pacotes. Depois que isso acontece, esses pacotes são enviados para a camada de Internet. Alguns dos protocolos utilizados por essa camada são: TCP e UDP.

2. Internet: Essa camada é responsável pelo endereçamento, envio e recepçāo dos dados. Nessa fase, os pacotes recebem as informações de endereço IP do remetente e do destinatário. Alguns dos protocolos utilizados por essa camada são: IP (IPv4, IPv6) e ICMP.

1. Enlace: Essa camada também é conhecida como física. O papel dessa camada é receber e enviar os pacotes pela rede. Alguns dos protocolos utilizados nesta camada são: Ethernet, IEE 802 e Wifi.

VLAN

A implementação de VLANs (Virtual Local Area Network) tem como principal finalidade segregar uma rede, para que seja possível controlar o tráfego que passa por ela. Nessa rede lógica, é possível agrupar diversos hosts de acordo com alguns critérios, como, por exemplo, por tipo de tráfego ou por grupo de usuários ou funções. Pode-se configurar VLANs utilizando um ativo chamado de switch. Vamos falar um pouco mais sobre ele no tópico a seguir.

Switch

O switch (em português, comutador) é um equipamento que tem como principal função fazer a ligaçāo de equipamentos como servidores ou workstations, por exemplo. Ele é utilizado para encaminhar pacotes entre vários nós.

Conhecer as características de comutadores layer 2 ou layer 3 é importante, pois escolhê-los dependerá do projeto que você irá fazer. De forma bem sucinta, o Switch Layer 2 usa o mac address incluído no pacote de dados para fazer seu envio, pois ele não consegue enxergar os endereços IPs. Já o Switch Layer 3 consegue utilizar o endereço IP para enviar as informações.

Firewall

O firewall é um ativo de rede muito importante, já que através dele é possível controlar e filtrar o tráfego de pacotes entre a rede local e a internet. Existem alguns tipos de firewall atualmente no mercado, são eles:

- Filtro de pacotes: Esse tipo de firewall analisa os pacotes de entrada e saída para controlar o acesso a rede.

- Inspeçāo de estados: Esse tipo de firewall analisa os cabeçalhos e o estado dos pacotes a fim de garantir que nada que for autorizado passe por ali.

- Proxy de aplicação: Esse tipo de firewall protege a rede, filtra as mensagens, mascara seu IP e limita os tipos de tráfego da rede.

Se você deseja conhecer mais sobre redes através de livros e cursos, acompanhe a lista abaixo:

Sugestões de cursos

Curso Fortigate Essentials, Fortigate;

Introdução a ferramentas de rede open source, Linux Foundation;

Introdução ao ONAP: Automação de redes completa, Linux Foundation;

Cursos de Switching e Fiber Channel, da Brocade.

Sugestões de livros

Redes de computadores, Autores: Andrew Tanenbaum e David J. Wetherall, Editora: Prentice Hall Brasil;

Avaliação de segurança de redes, Autor: Chris McNab, Editora: O’reilly.

Sugestão de certificações

CCNA Routing e Switching, da Cisco;

Certificações variadas, Fortigate.

Caso conheça outras indicações de livros, certificações ou cursos, fique à vontade para deixar nos comentários. Ficarei feliz em adicionar a esse post!

Esse texto faz parte do Guia de Infraestrutura de Tecnologia da Informação publicado no Medium, no dev.to, e na Open Library. Para checar todos os capítulos, clique aqui e acesse a Introdução.

Top comments (0)